Tu tienda no se cae sólo por un problema técnico. Se cae por una decisión de negocio mal tomada, o peor, no tomada.

Pasa más de lo que muchos CEOs quieren admitir. El equipo de marketing lanza una campaña fuerte. Paid media acelera. Email activa la base. El tráfico sube. Las ventas deberían acompañar. Pero en medio del peak, el sitio se vuelve lento, una integración externa falla, un acceso comprometido abre una puerta que nadie estaba mirando, o un proveedor detecta actividad sospechosa y bloquea parte de la operación. El resultado no es “un incidente de TI”. Son carros abandonados, clientes frustrados, reputación erosionada y una conversación incómoda con directorio.

El problema de fondo es que muchas empresas siguen pensando la seguridad de redes como si operaran dentro de una oficina con servidores físicos, firewalls perimetrales y equipos sentados en el mismo edificio. Ese mundo ya no describe al negocio digital chileno promedio. Para la mayoría de los ecommerce y PYME digitales que usan Shopify, WordPress y servicios cloud, entre el 73% y el 80% del tráfico y las operaciones ya ocurre fuera del perímetro tradicional, como explica el análisis sobre seguridad perimetral y nuevos entornos digitales de IT Masters.

Eso cambia todo.

Hoy la operación vive distribuida. Tu tienda está en la nube. El equipo entra desde casas, coworks y móviles. Los datos viajan por integraciones con pasarelas de pago, CRMs, apps de marketing, ERPs y plataformas de atención. El perímetro ya no es una muralla. Es un mosaico móvil.

La pregunta estratégica ya no es “¿tenemos firewall?”. La pregunta correcta es “¿qué parte de nuestro negocio puede detenerse mañana por un acceso, integración o flujo de datos que nadie gobierna bien?”.

Si diriges un ecommerce, la seguridad de redes no compite con crecimiento. Lo habilita. Protege continuidad operacional, sostiene confianza comercial y evita que una marca que invierte fuerte en adquisición pierda valor por una brecha básica.

Introducción La Vulnerabilidad Oculta de tu Negocio Digital

Una tienda online puede parecer fuerte desde fuera y seguir siendo frágil por dentro. La web carga bien. La campaña funciona. El dashboard muestra pedidos. Pero esa aparente solidez muchas veces esconde una realidad incómoda: nadie tiene una visión completa de cómo circulan los accesos, los datos y las dependencias críticas del negocio.

El negocio ya opera sin perímetro

En muchas empresas chilenas, el stack digital creció por capas. Shopify o WooCommerce como núcleo comercial. Apps de terceros para reviews, pricing, logística y email. Un CRM conectado. Un equipo de agencia con permisos. Un freelance con acceso histórico. Una pasarela de pago. Un proveedor que entra al hosting. Todo eso suma velocidad comercial. También suma superficie de riesgo.

La realidad es simple. Tu operación no vive en “la red de la oficina”. Vive repartida entre plataformas, usuarios, dispositivos e integraciones.

- Equipos remotos con accesos desde múltiples ubicaciones.

- Plataformas cloud como Shopify, Webflow o WordPress en hosting administrado.

- Aplicaciones de terceros que tocan datos, catálogos, inventario o clientes.

- Procesos comerciales críticos que dependen de servicios externos para funcionar.

Cuando ese modelo no se gobierna con criterio, la empresa queda expuesta sin darse cuenta. No porque falte una herramienta puntual, sino porque nadie redefinió la seguridad para un negocio distribuido.

Lo que realmente está en juego

Un incidente de seguridad no golpea sólo a sistemas. Golpea métricas de negocio que sí importan en comité ejecutivo.

Primero, ventas. Si la tienda se interrumpe durante un evento comercial, cada minuto cuenta. Luego, marca. El cliente no distingue entre un fallo de app, hosting o red. Para él, la empresa falló. Después viene lo más caro de recuperar: confianza. Cuando un comprador percibe desorden con sus datos o con la continuidad del servicio, la fricción futura sube aunque el sitio vuelva rápido.

Regla práctica: si tu negocio depende de una web para vender, captar leads o atender clientes, entonces la seguridad de redes ya forma parte de tu estrategia comercial, aunque todavía la estés tratando como soporte.

El error común es delegar el tema por completo al área técnica y revisarlo sólo cuando algo explota. Esa lógica sirve para apagar incendios. No sirve para construir crecimiento estable.

La Seguridad de Redes como Pilar del Crecimiento Digital

La mayoría de las empresas aún contabiliza la seguridad como gasto defensivo. Es una lectura pobre. En un negocio digital, la seguridad de redes protege ingresos, resguarda reputación y sostiene la capacidad de escalar sin sobresaltos.

Cuando la inseguridad frena el crecimiento

El caso de Chile ya dejó de ser hipotético. En 2017, WannaCry impactó a empresas en Chile como Telefónica y Everis, dentro de un ataque global que infectó 300.000 ordenadores en 150 países y generó pérdidas estimadas en 3.500 millones de euros, según el recuento del caso WannaCry y su impacto empresarial. No fue sólo un episodio técnico. Paralizó operaciones, expuso debilidades de infraestructura y dejó claro el costo de no tener una estrategia seria.

Para un CEO, la lectura correcta no es “eso le pasó a grandes corporativos”. La lectura correcta es otra: si empresas con recursos relevantes sufrieron interrupciones severas, una compañía mediana con operación digital distribuida no puede darse el lujo de improvisar.

Seguridad que protege margen y confianza

Una postura madura de seguridad genera ventajas concretas, aunque no siempre aparezcan como línea visible en el P&L.

| Impacto de negocio | Qué protege la seguridad de redes |

|---|

| Ventas | Menos riesgo de interrupciones durante campañas y peaks comerciales |

| Conversión | Más confianza del cliente al operar en un entorno percibido como serio |

| Marca | Menos exposición a crisis públicas por filtraciones o caídas |

| Continuidad | Operación más estable frente a errores, ataques o accesos indebidos |

La seguridad bien pensada también ordena la empresa. Obliga a definir dueños de accesos, revisar proveedores, reducir dependencias mal controladas y separar activos críticos de elementos secundarios. Eso no ralentiza crecimiento. Lo vuelve menos frágil.

Lo que un directorio debería exigir

No hace falta que el liderazgo se involucre en configuraciones. Sí debe exigir decisiones correctas.

- Visibilidad real. Saber qué sistemas, apps y usuarios pueden afectar la operación comercial.

- Criterio de prioridad. Proteger primero lo que detiene ventas, compromete datos o daña marca.

- Responsabilidad clara. Cada acceso sensible, cada integración y cada proveedor debe tener un dueño interno.

- Inversión alineada. La seguridad no se compra por catálogo. Se diseña según dependencia digital y riesgo comercial.

Una empresa que invierte fuerte en adquisición pero tolera debilidades básicas de seguridad está comprando tráfico para enviarlo a una operación vulnerable.

La conversación madura no es cuánto cuesta protegerse. Es cuánto cuesta seguir creciendo sobre una base que puede fallar en el peor momento.

Mapa de Amenazas Digitales para Negocios en Chile

Las amenazas no importan por su nombre técnico. Importan por lo que interrumpen. Si vendes online, cada tipo de ataque tiene una traducción directa en pérdida comercial, exposición legal o deterioro de marca.

DoS y DDoS cuando el problema es dejar de vender

El antecedente histórico importa porque explica el presente. El gusano Morris de 1988 afectó al 10% de las 60.000 computadoras conectadas a la incipiente Internet y fue el precursor de los ataques DoS modernos. En Chile, ataques similares aumentaron 300% entre 2000 y 2010 y hoy el downtime por un ataque DoS puede costarle a un ecommerce hasta USD 5.900 por minuto, según la infografía sobre evolución de ciberseguridad y ataques DoS.

Para un negocio digital, eso significa algo muy concreto. Un sitio inaccesible en una fecha comercial no sólo pierde ventas en ese instante. También desperdicia inversión en pauta, quema audiencias calientes y obliga a recuperar confianza después.

Intrusiones dirigidas a ecommerce

El ecommerce es un objetivo prioritario. Según datos de 2025 para Chile, el 67% de los intentos de intrusión se dirige a sitios de comercio electrónico. Ese dato no habla sólo de ciberdelito. Habla de dónde está el dinero, el dato del cliente y la continuidad operativa.

Las intrusiones pueden no derribar el sitio de inmediato. A veces son peores por silenciosas. Alteran accesos, aprovechan integraciones mal gobernadas o abren una ruta para un incidente posterior.

Principales efectos de una intrusión en términos de negocio:

- Manipulación operativa. Cambios no autorizados en cuentas, permisos o flujos críticos.

- Pérdida de confianza. El cliente detecta anomalías antes de que la empresa entienda su origen.

- Desvío de recursos. Equipos comerciales y de marketing pasan de crecer a contener crisis.

- Riesgo acumulado. Un acceso comprometido hoy puede convertirse en fuga o ransomware mañana.

Ransomware y parálisis del negocio

El ransomware no ataca sólo archivos. Ataca capacidad de operar. Cuando una empresa depende de catálogos, órdenes, atención, logística y coordinación entre sistemas, el cifrado o bloqueo de activos digitales se transforma en una suspensión de negocio.

Eso impacta en tres capas. La primera es financiera. La segunda es relacional, porque clientes y partners perciben desorden. La tercera es estratégica, porque la empresa posterga proyectos de crecimiento para concentrarse en recuperación.

Para poner el riesgo en perspectiva, vale la pena ver un resumen visual del problema:

Fuga de datos cuando el daño sigue después del incidente

La fuga de datos es el tipo de problema que no termina cuando el sitio vuelve a operar. Sigue en clientes preocupados, revisiones legales, exposición pública y revisión forzada de procesos internos.

Si una empresa no sabe con claridad qué datos circulan, quién accede a ellos y por qué canales salen, no tiene una estrategia de seguridad. Tiene una esperanza.

La prioridad ejecutiva no debería ser memorizar siglas de amenazas. Debería ser identificar cuáles de ellas detienen ingresos, elevan riesgo regulatorio o debilitan la promesa de marca. Ahí se decide la agenda correcta.

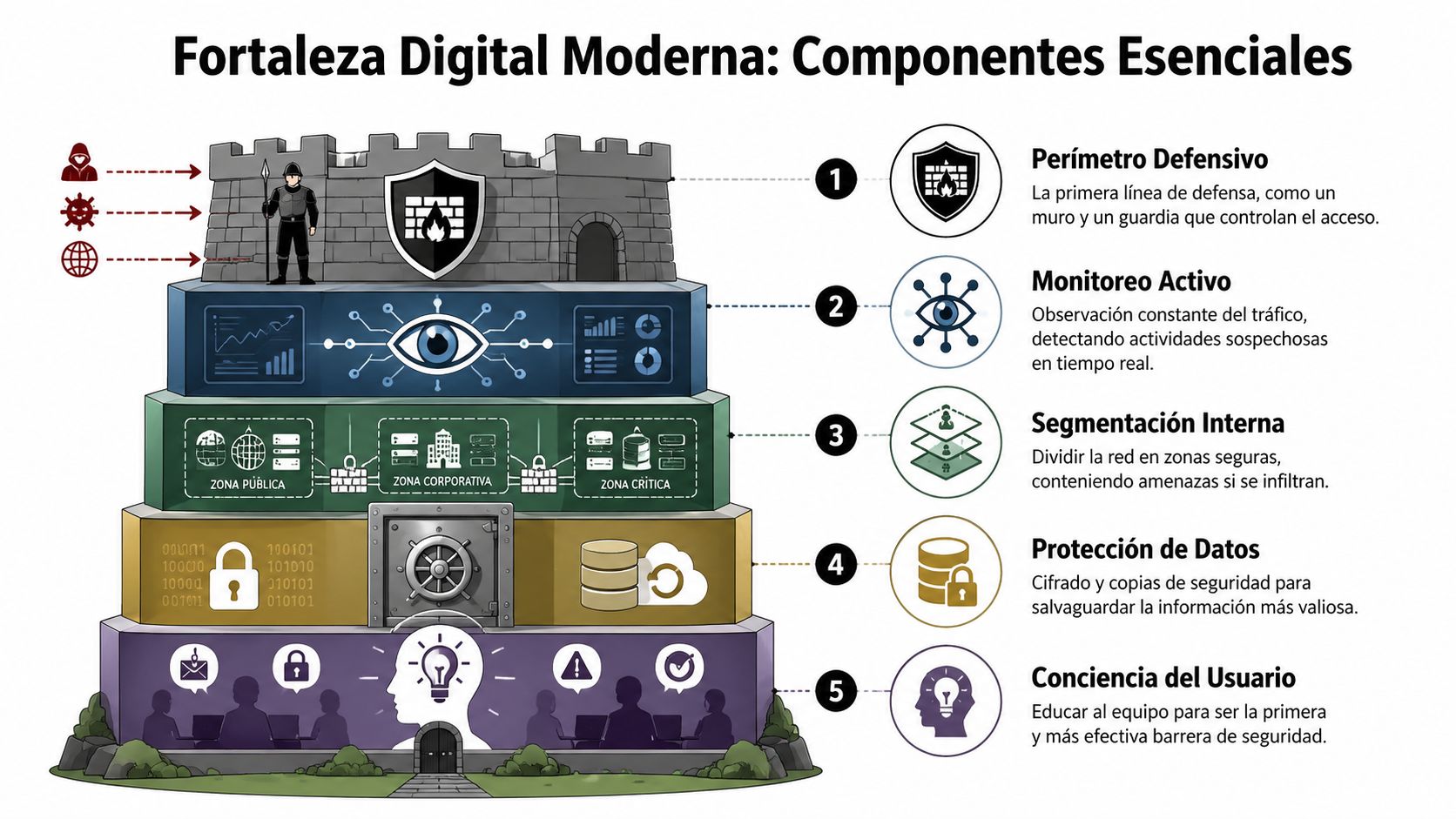

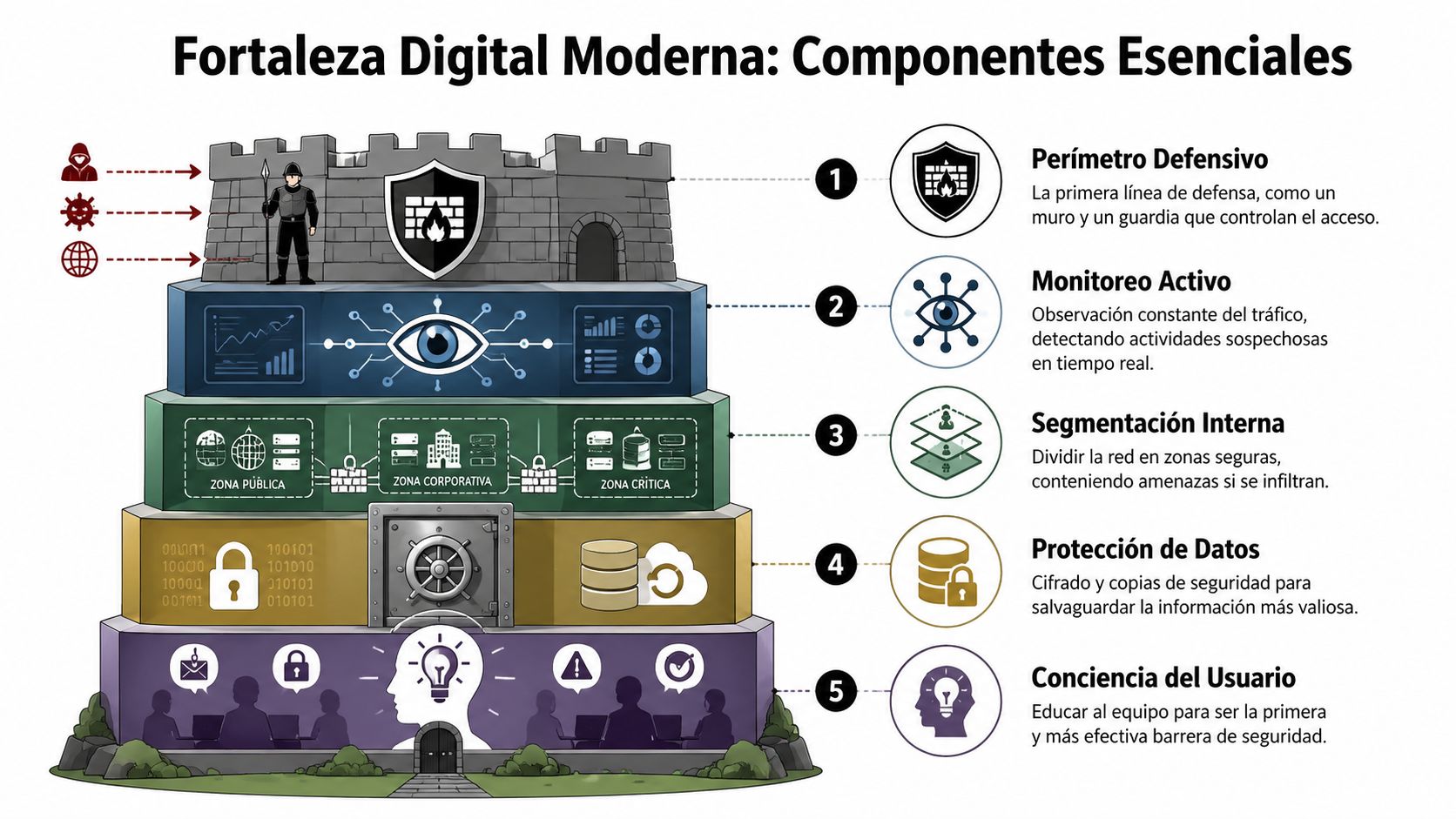

Los Componentes Esenciales de una Fortaleza Digital Moderna

Un líder no necesita aprender a configurar herramientas. Sí necesita entender qué función cumple cada capa y por qué una sola barrera no basta. La seguridad de redes moderna funciona por superposición. Si una capa falla, otra debe contener el daño.

Firewall, monitoreo y control de acceso

Pensemos en el firewall como el guardia de entrada. Decide qué tráfico tiene sentido y cuál no debería pasar. No resuelve todo, pero sin ese filtro básico la empresa expone demasiado desde el inicio.

El monitoreo activo cumple otra función. No bloquea en silencio. Observa comportamiento y detecta señales anómalas. En negocio digital, eso importa porque muchos incidentes no se anuncian con una caída visible. Se manifiestan como accesos extraños, flujos inusuales o actividad fuera de patrón.

Luego está el control de acceso. No toda persona, app o proveedor necesita tocar todo. Cuando una empresa entrega permisos amplios por comodidad, convierte cualquier error humano o credencial comprometida en un problema transversal.

Segmentación para que un problema no se convierta en crisis total

La segmentación es una de las ideas más valiosas y menos comprendidas por equipos de negocio. Su lógica es simple. Si algo se compromete, el daño no debería propagarse a todo el entorno.

Una buena analogía es un barco con compartimentos. Si entra agua en una sección, el barco no se hunde completo. En una operación digital, eso significa separar activos críticos, limitar tránsito innecesario y evitar que una integración secundaria tenga camino libre hacia información o funciones sensibles.

Decisión útil: cuando evalúes riesgo, no preguntes sólo “cómo evitamos un ataque”. Pregunta también “si algo falla, cuánto de la operación queda aislado y cuánto se contagia”.

Cifrado, backups y protección del dato

El dato es el activo más subestimado hasta que se pierde o se expone. El cifrado funciona como un idioma que terceros no pueden leer fácilmente si interceptan la información. No evita todos los problemas, pero reduce el valor del dato expuesto y mejora el cumplimiento.

Los backups cumplen una promesa distinta. No previenen el ataque. Permiten recuperar continuidad. Esa diferencia es clave. Un negocio que sólo piensa en bloqueo y no en recuperación sigue siendo vulnerable.

UTM como enfoque integrado

En Chile, según datos de 2025, el 67% de los intentos de intrusión se dirige a ecommerce y las soluciones de Gestión Unificada de Amenazas (UTM) reducen la latencia de respuesta en 60% frente a soluciones fragmentadas, de acuerdo con la referencia sobre UTM e intrusiones en sitios de comercio electrónico. El valor del UTM no está en sonar sofisticado. Está en integrar funciones como firewall, IPS y VPN en una capa coordinada.

Eso tiene una consecuencia de negocio importante. Cuando las defensas están dispersas y nadie las gobierna como sistema, la empresa reacciona más lento. Y en seguridad, reaccionar lento casi siempre significa pagar más.

La capa olvidada es humana

No todo se resuelve con tecnología. Equipos, proveedores y colaboradores externos siguen siendo parte de la superficie de riesgo. Un permiso antiguo, una app instalada sin revisión o una credencial compartida por comodidad puede neutralizar una inversión técnica completa.

Por eso, la arquitectura correcta combina herramientas con gobernanza. En entornos WordPress, por ejemplo, esa conversación debe incluir hosting estable, mantenimiento continuo y criterio sobre plugins, no sólo diseño o contenido. Esa capa operativa suele quedar fuera de la conversación comercial y luego pasa la cuenta. Conviene revisarla con soluciones pensadas para continuidad, como servicios de WordPress hosting orientados a estabilidad y soporte.

Un stack sano no busca parecer inexpugnable. Busca ser visible, gobernable y resistente.

Navegando el Cumplimiento Normativo y su Impacto Digital

Muchas empresas separan cumplimiento, marketing y seguridad como si fueran tres conversaciones distintas. Es un error. En ecommerce, las tres cosas se cruzan todos los días.

Cumplir no es marcar casillas

En Chile, la Ley 21.096 de Protección de Datos Personales y normas como PCI-DSS son críticas para cualquier operación que trata información sensible o procesa pagos. El punto no es sólo evitar sanciones. El punto es demostrar que la empresa merece confianza.

Según el análisis sobre DLP, fugas de datos y multas en tiendas online, las brechas de prevención de fuga de datos en ecommerce han resultado en multas de hasta CLP 4.000 millones, y políticas de cifrado y monitoreo con DLP pueden reducir el riesgo de fugas en 78%. Eso cambia la conversación. Ya no hablamos de “compliance” como una obligación abstracta. Hablamos de protección financiera y reputacional.

El impacto comercial del cumplimiento visible

El usuario promedio no lee marcos regulatorios. Pero sí detecta señales. Sitios serios, procesos claros, tratamiento responsable de datos y una experiencia de compra que no parece improvisada.

Eso afecta conversión de manera indirecta, pero potente. La confianza reduce fricción. La fricción reducida mejora disposición a comprar, registrarse o dejar datos. Además, cuando una marca quiere operar en distintos mercados o atender audiencias más exigentes, el orden regulatorio deja de ser un asunto legal y se convierte en habilitador comercial.

Hay tres preguntas que un líder debería resolver:

| Pregunta | Riesgo de ignorarla |

|---|

| Qué datos recolectamos realmente | Exposición innecesaria y mayor carga regulatoria |

| Dónde viajan y quién accede | Fuga de información y responsabilidades difusas |

| Cómo demostramos control | Menor confianza y mayor vulnerabilidad ante auditorías |

DLP como decisión de marca, no sólo técnica

La Data Loss Prevention importa porque aborda un punto crítico del negocio digital actual. Los datos no están quietos. Se mueven entre checkout, CRM, soporte, remarketing y herramientas de analítica. Ese tránsito es donde muchas empresas pierden control.

Un ecommerce que protege mal los datos no sólo arriesga multas. También degrada el activo que más le cuesta construir: la disposición del cliente a confiar otra vez.

Si tu organización está revisando este frente, conviene entender mejor el contexto regulatorio local y su efecto sobre operación digital en esta guía sobre la ley de datos personales en Chile. El valor no está en conocer artículos legales de memoria. Está en tomar decisiones antes de que cumplimiento llegue forzado por una crisis.

Estrategias de Seguridad para tu Plataforma eCommerce

No todas las plataformas exigen el mismo nivel de responsabilidad. Ese es uno de los errores más costosos en ecommerce. Se asume que “estar en una plataforma conocida” equivale a estar cubierto. No es así.

La pregunta correcta no es cuál plataforma es más segura en abstracto. La pregunta correcta es dónde cae la responsabilidad real entre plataforma, partners, equipo interno y terceros.

Shopify cuando la infraestructura no elimina tu riesgo

Shopify resuelve gran parte de la complejidad de infraestructura. Eso es una ventaja clara para equipos que necesitan foco comercial y velocidad de ejecución. Reduce carga operativa y simplifica varios frentes técnicos.

Pero no elimina el riesgo. Lo desplaza.

La empresa sigue siendo responsable de qué apps instala, qué permisos concede, cómo gestiona accesos internos, qué datos comparte con terceros y cómo ordena sus flujos comerciales. En Shopify, el error típico no es de servidor. Es de ecosistema. Demasiadas integraciones, demasiado acceso, demasiado poco gobierno.

Señales de riesgo en una operación Shopify:

- Apps acumuladas sin revisión. Cada app añade dependencia y posible exposición.

- Permisos sobredimensionados. Colaboradores y proveedores con más acceso del necesario.

- Decisiones rápidas sin control. Marketing instala, ventas conecta, operaciones aprueba. Nadie consolida.

- Dependencia del checkout y del dato. Un problema de confianza afecta directo a conversión.

WordPress y WooCommerce cuando la libertad exige disciplina

WordPress y WooCommerce entregan control, flexibilidad y capacidad de personalización. También trasladan mucha más responsabilidad al negocio. Hosting, plugins, actualizaciones, compatibilidades, rendimiento y mantenimiento ya no son detalles secundarios. Son parte estructural del riesgo.

Eso no convierte a WordPress en mala elección. Lo convierte en una elección que exige madurez operativa.

Una empresa que opera con WordPress sin mantenimiento constante suele quedar expuesta por tres vías. La primera es software desactualizado. La segunda es dependencia de plugins de calidad desigual. La tercera es ausencia de responsables claros para revisar integridad, accesos y continuidad.

La discusión útil no es técnica. Es ejecutiva. Si tu sitio depende de WordPress para vender o captar demanda, necesitas tratar su seguridad como una función continua del negocio. No como una tarea ocasional. Vale la pena revisar este análisis sobre seguridad de WordPress si tu operación está en ese entorno.

Webflow y el espejismo de baja complejidad

Webflow suele reducir fricción operativa en comparación con entornos más abiertos. Tiene ventajas en gobernanza visual y menor dependencia de plugins clásicos. Eso ayuda. Pero no autoriza descuido.

El riesgo en Webflow suele concentrarse menos en infraestructura propia y más en identidad, accesos, integraciones externas, formularios, automatizaciones y manejo de datos en herramientas conectadas. Si una empresa usa Webflow como sitio principal de captación, una brecha o mal gobierno de formularios sigue siendo un problema de negocio, aunque la plataforma base sea estable.

La comparación que sí importa

| Plataforma | Qué suele cubrir mejor | Dónde suele quedar el riesgo del negocio |

|---|

| Shopify | Infraestructura central y estabilidad de plataforma | Apps, permisos, integraciones, gobierno del dato |

| WordPress / WooCommerce | Flexibilidad y control | Hosting, plugins, actualizaciones, mantenimiento continuo |

| Webflow | Simplicidad operativa y control visual | Accesos, formularios, automatizaciones, herramientas conectadas |

Cómo decidir inversión según plataforma

Un líder debería asignar inversión según el tipo de exposición, no según moda tecnológica.

Si la empresa valora velocidad y menor carga de infraestructura, Shopify puede ser una buena base, siempre que exista gobierno estricto de apps y accesos. Si el negocio necesita flexibilidad, contenidos complejos o personalización profunda, WordPress puede ser potente, pero requiere disciplina operativa sostenida. Si la prioridad es una presencia digital más contenida y bien controlada, Webflow puede encajar, siempre que no se subestime el flujo de datos hacia otras plataformas.

La mejor plataforma no es la que promete menos trabajo. Es la que tu organización puede gobernar con consistencia sin poner en riesgo ingresos, datos ni continuidad.

La estrategia correcta combina plataforma, modelo de responsabilidad y nivel real de capacidad interna. Cuando esos tres elementos no están alineados, la empresa no está operando un stack digital. Está acumulando deuda de riesgo.

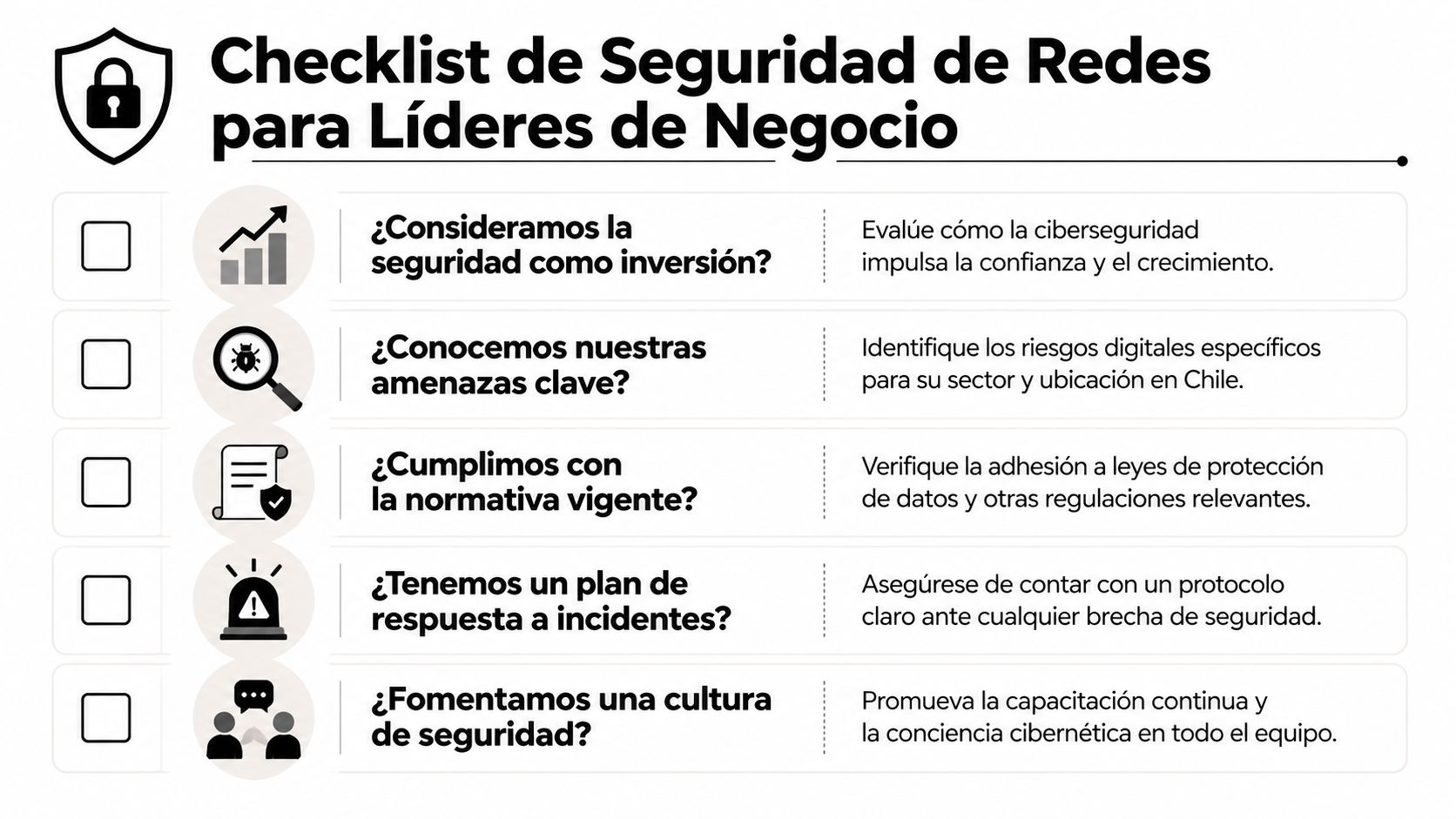

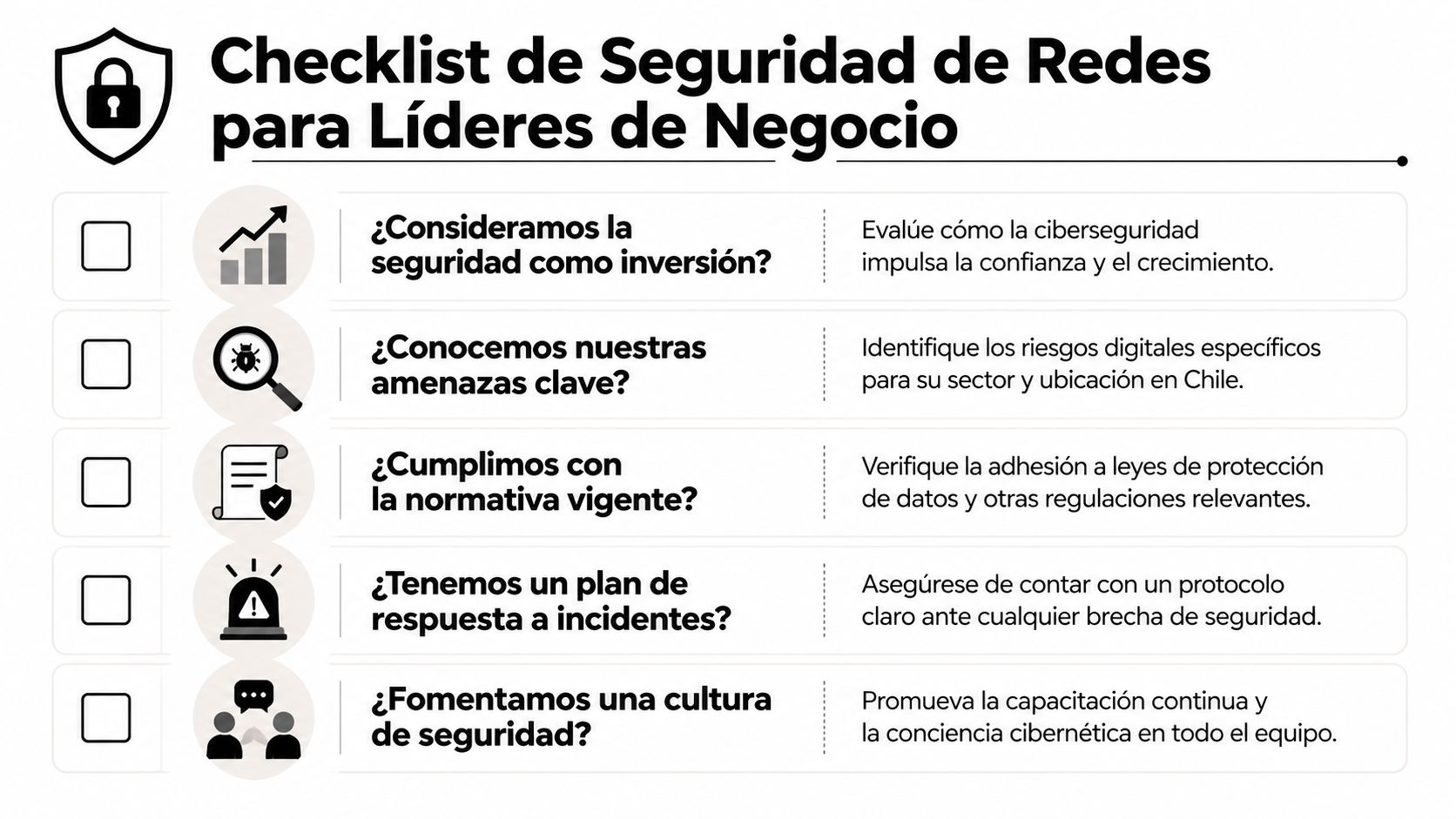

Checklist de Seguridad de Redes para Líderes de Negocio

La forma más rápida de mejorar tu postura no es comprar más herramientas. Es hacer mejores preguntas. Si el liderazgo instala estas conversaciones, la organización deja de reaccionar tarde.

Preguntas que un CEO sí debería hacer

¿Sabemos qué activos digitales detienen ventas si fallan?

Tu tienda no depende sólo del front-end. Depende de pagos, integraciones, accesos, contenido, analítica y herramientas de operación.

¿Existe un dueño claro para cada acceso crítico y cada integración externa?

Cuando todos pueden tocar algo importante, en la práctica nadie responde por ello.

¿Revisamos permisos de agencias, proveedores y excolaboradores con una frecuencia definida?

Muchos riesgos vienen de accesos heredados que siguen vivos por simple inercia.

¿Tenemos un criterio para aprobar nuevas apps o conexiones al stack comercial?

Cada integración suma valor potencial. También suma superficie de exposición.

Señales de madurez real

No busques perfección. Busca control.

- La seguridad se discute en lenguaje de negocio. Ventas, continuidad, reputación y cumplimiento.

- Existe un plan de respuesta. No uno teórico. Uno con responsables y prioridades.

- La empresa distingue lo crítico de lo accesorio. No todo activo merece el mismo nivel de protección.

- El equipo entiende su rol. Seguridad no vive sólo en tecnología.

Una organización madura no elimina todo incidente. Reduce su probabilidad, limita su alcance y responde con orden cuando ocurre.

La decisión pendiente

Si hoy tu empresa depende de un negocio digital distribuido, la seguridad de redes ya dejó de ser una conversación opcional. Es una decisión de gobierno. La única duda real es si la vas a abordar antes de que afecte ingresos o después.

Si tu empresa necesita ordenar su operación digital, reducir exposición y convertir seguridad, performance y estabilidad en una ventaja competitiva, Bigbuda puede ayudarte a evaluar tu ecosistema web con mirada estratégica. La conversación correcta no parte por herramientas. Parte por entender dónde está el riesgo comercial y qué inversiones realmente protegen crecimiento.